У Києві проходив новий форум ААУ - «A2B: Banking & Compliance», - присвячений обговоренню найактуальніших фінансово-банківських питань. У цьому році ААУ вирішила поєднати два формати проведення форуму - офлайн та онлайн. Генеральним партнером заходу виступила Amber Law Company.

|

Маєте Телеграм? Два кліки - і ви не пропустите жодної важливої юридичної новини. Нічого зайвого, лише #самасуть. З турботою про ваш час! |

Читайте також: «BANKING & COMPLIANCE 2020 A2B FORUM: частина 1».

Третя сесія заходу стосувалася теми захисту інформації та електронних доказів. Модератором сесії виступав Семен Ханін, керуючий партнер Amber Law Company.

Так, із темою «Електронні докази у кримінальному провадженні: сучасний стан і перспективи розвитку» виступила Віра Михайленко, суддя Вищого антикорупційного суду, к.ю.н. Серед іншого, вона розкрила терміни «електронні докази» та «цифрові докази»: «Як зазначили судді Комсомольського міського суду Полтавської області, електронні докази - це фактичні дані, які зберігаються в електронному вигляді на будь-яких типах електронних носіїв та в електронних засобах та які після обробки спеціальними технічними засобами та програмними забезпеченнями стають доступними для сприйняття людиною. При цьому цифровими доказами є цифрові дані, які можуть підтвердити вчинення злочину або за допомогою яких можливо простежити зв'язок між злочином та потерпілим від нього, або між злочином та його виконавцем».

Також пані Михайленко навела ознаки електронних доказів:

- існують у нематеріальному вигляді;

- можуть бути створені як людиною, так і бути результатом функціонування інформаційної системи;

- не можуть існувати поза межами технічного носія або каналу зв’язку;

- не мають нерозривного зв’язку з матеріальним носієм;

- вільно переміщуються в електронній мережі без технічного носія;

- ї не можна безпосередньо сприймати та досліджувати тільки за допомогою технічних засобів і програмного забезпечення; потребують специфічного порядку збирання, перевірки та оцінки;

- мають здатність до дубляжу, тобто копіювання або переміщення на інший носій без втрати свої характеристик;

- можливість дистанційного внесення змін до них та їх знищення.

«Основною оманою щодо електронного світу в цілому та електронних доказів зокрема є те, що ми не враховуємо: електронний (цифровий) світ безпосередньо не сприймається людиною, - зазначив Руслан Арсирій, суддя Окружного адміністративного суду м. Києва. - Ми з вами схильні переносити властивості звичайних та зрозумілих матеріальних носіїв на те, що отримуємо при електронному спілкуванні. Одночасно, коли ми безпосередньо стикаємося з відмінними властивостями електронного світу, можемо деякі з цих властивостей переносити на матеріальні об’єкти».

Читайте також: «BANKING & COMPLIANCE 2020 A2B FORUM: частина 2».

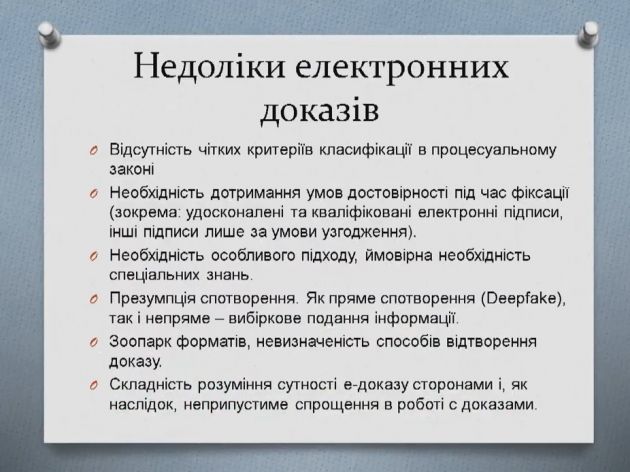

Також пан Арсирій навів позитивні ознаки електронних доказів, серед яких рівнозначність з письмовими та законодавче визнання (за умови); більш широке охоплення обставин, що треба довести, порівняно з письмовими доказами (слід враховувати неможливість відтворення деяких електронних доказів); висока мобільність. Водночас недоліками електронних доказів є:

У свою чергу Руслан Яременко, керуючий партнер AIRVICE consulting, виступив із темою «Електронні докази в епоху мобільності та Інтернет». Серед іншого, він розповів незмінюваність даних (засоби контролю цілісності), виокремивши хешування, контрольні суми, при яких обов'язковий детермінований алгоритм - процес, який видає унікальний і зумовлений результат для вхідних даних, - а також кваліфікаційний електронний підпис, який забезпечує юридичну значимість документа, його цілісність, дозволяє перевірити дані на наявність можливих несанкціонованих змін, підтвердити авторство і дату документа.

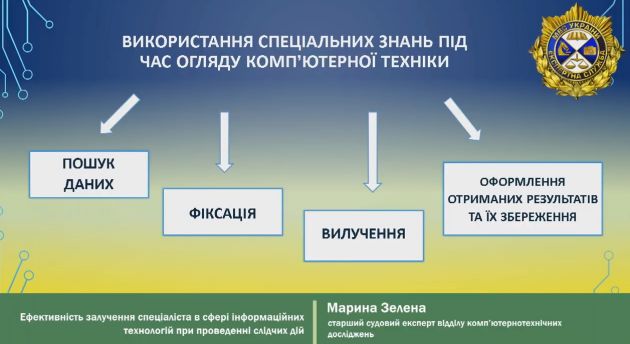

Про ефективність залучення спеціаліста в сфері інформаційних технологій при проведенні слідчих дій розповіла Марина Зелена, старший судовий експерт відділу комп'ютерно-технічних досліджень лабораторії комп'ютерно-технічних та телекомунікаційних досліджень Київського НДЕКЦ МВС.

Зокрема, вона назвала основні завдання, які може вирішити спеціаліст при огляді комп’ютерної техніки. Серед них:

- пошук даних на накопичувачах на жорстких магнітних дисках, флеш-накопичувачах тощо;

- вилучення об’єктів, їх належне упакування для подальшого направлення на експертизу;

- встановлення факту працездатності комп’ютерної техніки;

- вилучення даних з мобільних телефонів, планшетів, SIM-карт мобільного зв’язку, карт пам’яті тощо.

«Використання спеціальних знань під час проведення слідчих дій є запорукою їх ефективного проведення. Для повноцінного пошуку та вилучення комп’ютерних «слідів» спеціаліст використовує апаратно-програмні комплекси та спеціалізовані програмні забезпечення - відповідно до завдань, що ставить слідство перед суб’єктом застосування спеціальних знань», - вказала пані Зелена.

Особливостями вилучення та упакування об'єктів комп'ютерно-технічної експертизи поділилася і Аліна Порядіна, старший судовий експерт відділу комп'ютерно-технічних досліджень лабораторії комп'ютерно-технічних та телекомунікаційних досліджень Київського НДЕКЦ МВС. Зокрема, вона зазначила, що здебільшого, коли вилучається об’єкт, ініціатор вилучає саме фізичний носій - мобільний телефон, ноутбук або системний блок. «Взагалі це недоцільно, оскільки може не бути маркувальних позначень у такому об’єкті і в подальшому його можна буде спокійно замінити. Краще зробити копіювання даних або носія», - розповіла експерт.

Електронні докази в епоху діджиталізаціі. Проблематика швидкого розвитку галузі та інертності законодавства.

«Я скептично ставлюся до теми електронних доказів, які наразі існують в даному виді. Існує проблематика в способах запису і зберігання доказів. До того ж на даний момент 99% засобів зберігання інформації - це цифрові засоби зберігання - флешки, комп'ютерні диски, телефони», - зазначив Ігор Деркач, юрист Amber Law Company, адвокат, магістр права.

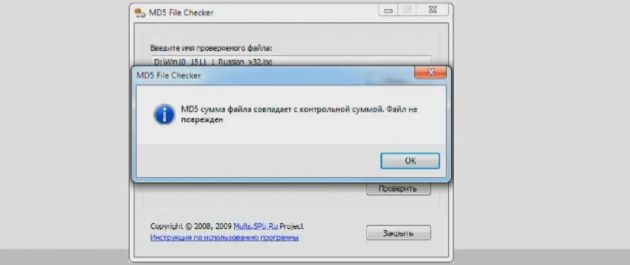

За словами Катерини Дробязко, юриста Amber Law Company, адвоката, магістра права, алгоритмів хешування (або ж визначення контрольної суми) існує безліч. Найбільш часто використовуються: MD5, CRC32, SHA-1, SHA256, BTIH. При цьому перевірити хеш можна за допомогою програми MD5 File Checker, яка складається з одного вікна, в якому потрібно спочатку вибрати файл у верхньому полі, потім вставити в саме нижнє правильний хеш і натиснути кнопку «Перевірити»: